تحديث امنى لأكتشاف ثغرة خطيرة فى انظمة Microsoft Outlook

مقدمة

في 14 مارس 2023 أصدرت Microsoft مؤخرًا تصحيحات لحوالي 80 من الثغرات الأمنية المكتشفة حديثًا, ومن بين هذه الثغرات ثغرات zero-day، وهما CVE-2023-23397 بتصنيف (CVSS) بمعدل 9.8 و CVE-2023-24880 بمعدل 5.1, قامت Microsoft بنشر إرشادات مفصلة حول CVE-2023-23397 ، والتي توفر تفاصيل حول الثغرة الأمنية.

تفاصيل حدوث الثغرة

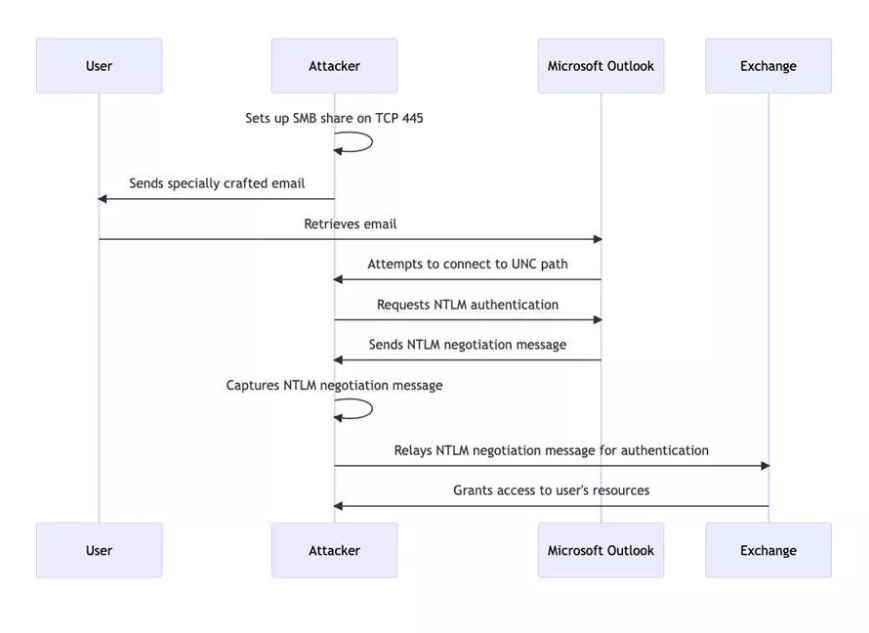

توجد ثغرة أمنية في ميزة Elevation Of Privilege (EoP) في Microsoft Outlook، والتي تمكن المهاجم من استغلال الثغرة وارسال رسالة إلى الضحية بخاصية واجهة برنامج تطبيق الرسائل (MAPI) التي تحتوي على مسار Universal Naming Convention (UNC), عندما تتلقى الضحية الرسالة الضارة ، يوجهها مسار UNC إلى مشاركة برتوكولات Server Message Block (SMB) (TCP 445) المستضافة على خادم يتحكم فيه المهاجم ، مما يؤدي إلى حدوث الثغرة الأمنية.

Elevation Of Privilege (EoP) هى ميزة مقدمة للمطورين فهى طريقة ممتازة لأضافة الأمان على عملية البرمجة لتمكين المطورين من العثور على الثغرات الأمنية وإصلاحها في الأنظمة وتكون فى شكل card game لتسهيل اكتشاف الثغرات وحلها.

لا تتطلب هذه الثغرة الخطيرة أي إجراء من المستخدم, عندما يتصل الضحية بخادم SMB الخاص بالمهاجم ، يتم إرسال (NTLM) للمستخدم تلقائيًا وهو بروتوكول يستخدم للمصادقة في بيئات عمل Windows، والتي يمكن للمهاجم استخدامها للمصادقة ضد الأنظمة الأخرى التي تدعم مصادقة NTLM, ومع ذلك ، فإن خدمات Microsoft على الأنترنت مثل Microsoft 365 ليست عرضة لهذا الهجوم لأنها لا تدعم مصادقة NTLM.

تتأثر جميع الإصدارات المدعومة حاليًا من Outlook لأجهزة الـ Windows ، ولكن ليس لأصدار Outlook للويب أو تلك التي تعمل على انظمة Android أو iOS أو Mac.

تتأثر جميع الإصدارات المدعومة حاليًا من Outlook لأجهزة الـ Windows ، ولكن ليس لأصدار Outlook للويب أو تلك التي تعمل على انظمة Android أو iOS أو Mac.

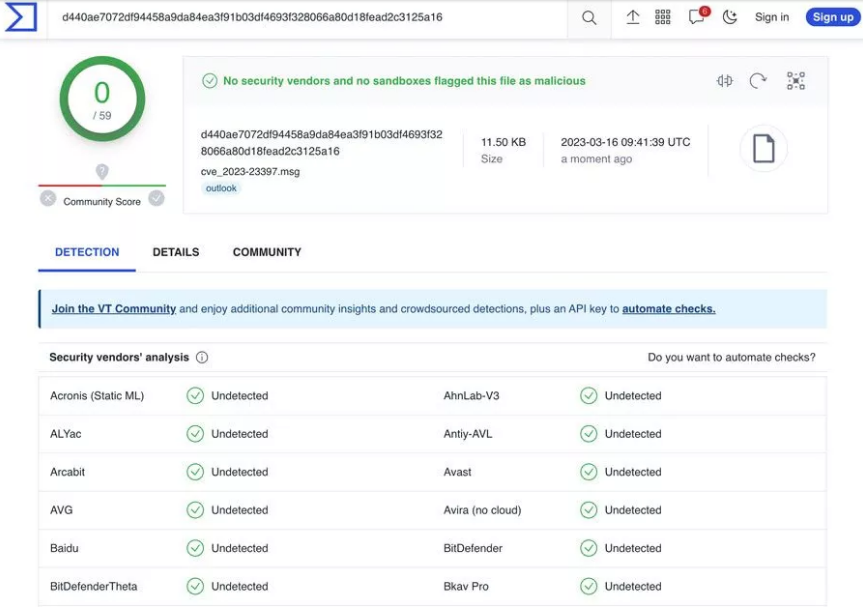

تم الإبلاغ عنها في البداية إلى Microsoft بواسطة CERT-UA (فريق الاستجابة لطوارئ الكمبيوتر لأوكرانيا). ويوضح الفريق أن الاستغلال يصعب اكتشافه نظرًا لأن جميع خدمات مكافحة البرامج الضارة وبرامج الحماية المدمجة في VirusTotal لم تتمكن من التعرف عليها على أنها خبيثة.

تم الإبلاغ عنها في البداية إلى Microsoft بواسطة CERT-UA (فريق الاستجابة لطوارئ الكمبيوتر لأوكرانيا). ويوضح الفريق أن الاستغلال يصعب اكتشافه نظرًا لأن جميع خدمات مكافحة البرامج الضارة وبرامج الحماية المدمجة في VirusTotal لم تتمكن من التعرف عليها على أنها خبيثة.

تقول شركة استخبارات التهديدات Mandiant المملوكة لشركة Google إنها تعتقد أن ثغرة يوم الصفر في Microsoft Outlook قد تم استغلالها لمدة عام تقريبًا من أجل استهداف كل من المؤسسات والبنية التحتية الحيوية.

تقول شركة استخبارات التهديدات Mandiant المملوكة لشركة Google إنها تعتقد أن ثغرة يوم الصفر في Microsoft Outlook قد تم استغلالها لمدة عام تقريبًا من أجل استهداف كل من المؤسسات والبنية التحتية الحيوية.

ما هى الإصدارات المتأثرة بهذة الثغرة ؟

تؤثر الثغرة الأمنية التي تم اكتشافها مؤخرًا CVE-2023-23397 على جميع الإصدارات المدعومة حاليًا من Microsoft Outlook لنظام التشغيل Windows ولكن ليس Outlook لنظام التشغيل Android أو iOS أو macOS.

كيفية الحماية من هذة الثغرة ؟

لمنع الهجمات المحتملة، توصي Microsoft المستخدمين بتصحيح أنظمتهم على الفور, وإذا لم يكن التصحيح ممكنًا على الفور ، تقترح Microsoft إضافة مستخدمين إلى Users Security Group داخل Active Directory وحظر حركة مرور SMB الصادرة على منفذ TCP 445. قد تساعد هذه الإجراءات في الحد من تأثير الثغرة الأمنية CVE-2023-23397.

لمنع الهجمات المحتملة، توصي Microsoft المستخدمين بتصحيح أنظمتهم على الفور, وإذا لم يكن التصحيح ممكنًا على الفور ، تقترح Microsoft إضافة مستخدمين إلى Users Security Group داخل Active Directory وحظر حركة مرور SMB الصادرة على منفذ TCP 445. قد تساعد هذه الإجراءات في الحد من تأثير الثغرة الأمنية CVE-2023-23397.

قامت Microsoft بتوفير وثائق لمساعدة المؤسسات على تحديد ما إذا كان قد تم استهدافها من قبل هذة الثغرة الأمنية CVE-2023-23397, يمكن أن يكون هذا موردًا مفيدًا للمؤسسات لتقييم ما إذا كانت قد تأثرت بأي هجمات تستغل هذه الثغرة الأمنية واتخاذ الإجراء المناسب لتخفيف التأثير إذا لزم الأمر.

قامت Microsoft بتوفير وثائق لمساعدة المؤسسات على تحديد ما إذا كان قد تم استهدافها من قبل هذة الثغرة الأمنية CVE-2023-23397, يمكن أن يكون هذا موردًا مفيدًا للمؤسسات لتقييم ما إذا كانت قد تأثرت بأي هجمات تستغل هذه الثغرة الأمنية واتخاذ الإجراء المناسب لتخفيف التأثير إذا لزم الأمر.

خاتمة

تعتبر الثغرة الأمنية CVE-2023-23397 ثغرة خطيرة وقد تم استغلالها بالفعل من قبل جهات الأستخبارات الروسية في الهجمات السابقة, ما يجعلها مقلقة بشكل خاص هو أنه يمكن استغلالها دون الحاجة إلى أي إجراء من المستخدم المستهدف.

لذلك وجبه التنبيه على عمليات الـ Security review والمراجعة المستمرة وراء المطورين وتطبيق قاعدة zero-trust داخل كل جزء داخل المؤسسة , والسلام ختام

شارك الخبر على منصات التواصل الأجتماعى واخبرنا رأيك فى كيفية تطبيق اعلى معدلات الحماية داخل المؤسسات

EraDev

EraDev Ghoster-X

Ghoster-X