أفضل 14 أداة مستخدمه في تحليل البرمجيات الخبيثة | The Top 14 Most used Tools in Malware Analysis

في هذه المقالة سنذكر أفضل الأدوات المجانية المستخدمة في الـ Malware Analysis التي ستحتاجها عند دراستك وممارستك لهذا المجال. إذا كنت مبتدئا, وتريد أن تتعرف على هذه الأدوات, فاستعد جيدا سنأخذك في جوله صغيرة لاستكشاف هذا العالم (brief برغيف).

سنقسم الأدوات لأربع فئات اعتمادا على نوع طريقة التحليل:

- Basic Static Analysis

- Basic Dynamic Analysis

- Advanced Static Analysis

- Advanced Dynamic Analysis

لمعرفة هذه الأنواع من طرق التحليل ستجد شرحها في طريقة تحليل البرمجيات الخبيثة.

أولا: الأدوات المستخدمة في الـ Basic Static Analysis

PE Studio

تعتبر أول أداة ستستعملها عند تحليلك لأي Sample فهي تظهر لك الـ Hashes | Strings | import/export libraries وكل ما تحتاجه لتكون فكرة مبدئية عن الـ Sample.

هناك أداة أخرى بديلا عنها وأرها من أفضل الأدوات وهيا peframe فهذه الأداة تجذب اهتمامك للعديد من الخصائص المثيرة غير الموجودة في PEstudio

Hex Editor

عبارة عن محرر سداسي عشري يستخدم عند التعديل على الـ sample وتغيير محتويات الملف. فيمكنك بحرية الاضافة والحذف وبالتالي سيتغير الـHash للـ Sample وقد يحتاج المحللون الى هذا التغيير في بعض الأوقات.

Detect it easy (DIE)

الأداة الشهيرة في كشف الملف إذا كان مضغوط packed)) أم لا. كما أن لديها رسما بياني (Entropy) يوضح لك نسبة التشفير بالتحديد.

برامج الـ packed هيا برامج ضارة مضغوطة لا يمكن تحليلها إلا عند فك ضغطها, لمعرفة كيف يتم عملية الـ packing يمكنك أن تقرأ هذا المنشور.

ثانيا: الأدوات المستخدمة في الـ Advanced Static Analysis

IDA

أداة شهيرة غنية عن التعريف يجب أن تكون في جهازك. هناك نسخة مجانية منها ونسخة مدفوعة. عن طريقها يتم تحليل الـ malware في لغة الأسمبلي. فيمكنك أن ترى منها ماهية الكود الحقيقي والطرق المستخدمة من قبل صانع البرمجيات الخبيثة وتأكد لك نظرياتك الأولى التي استنتجتها من برنامج PEstudio.

(عند استخدام هذه الأداة يجب أن تكون وصلت لمستوى لا بأس به في فهم لغة الأسمبلي)

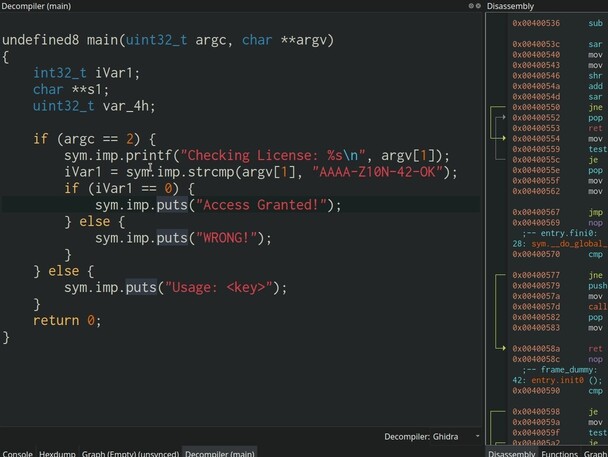

Ghidra

أداة مفتوحة المصدر وتؤدي نفس دور IDA ولكن هناك ميزة إضافية بها أن نصف الشاشة الآخر منها عبارة عن كود مكتوب بلغة ال C مما يجعل تحليل الـ Malware وفهمه أسهل (أنا شخصيا كنت أستخدمها عند بداية تعلمي الأسمبلي)

ثالثا: الأدوات المستخدمة في الـ Basic dynamic analysis

Fiddler

البرامج الخبيثة تستخدم دائما HTTP/HTTPS لتنفيذ أو تحميل برامج خبيثة إضافية. أداة مثل Fiddler التي تؤدي دور الـ Web Proxy ستقوم بالتقاط الإشارات وتحليلها. فيمكننا القول إنها النسخة المصغرة من الـ Wireshark ومن المحزن أن هذه الأداة لا يعرفها الكثير رغم كفاءتها.

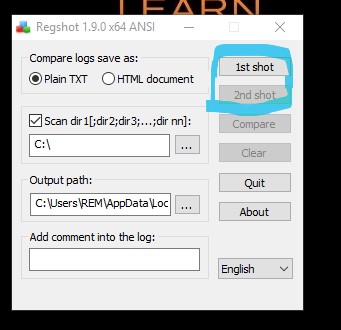

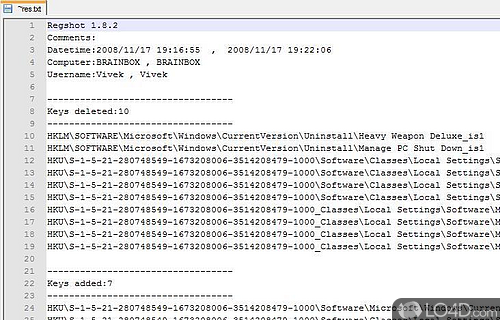

RegShot

أداة مفتوحة المصدر وطريقة عملها بسيطة جدا حيث تسمح لك بأخذ snapshot من الـ registry ثم تقارنها مع snapshot أخرى بعدما تحدث تغيير في الجهاز (تشغيل Malware) فيمكنك أن ترى التغيير الذي حدث في الـ registry وستظهر لك النتيجة في ملف txt أو صفحة Html.

Process Hacker

تعتبر هذه الأداة هيا الأساسية في الـ Basic dynamic analysi فهيا تسمح لك بمعرفة الـprocess التي تعمل على الجهاز وأيضا ما يكتب في الـ memory فترى ما هيا الـ process التي أحدثها الـ Malware وموقعها في القرص الصلب لأن أغلب الـ Malware تحاول إخفاء نفسها في أماكن متعددة، ولكن مع هذه الاداة سيكون من السهل تتبع العمليات التي تنتج عن الـ Malware.

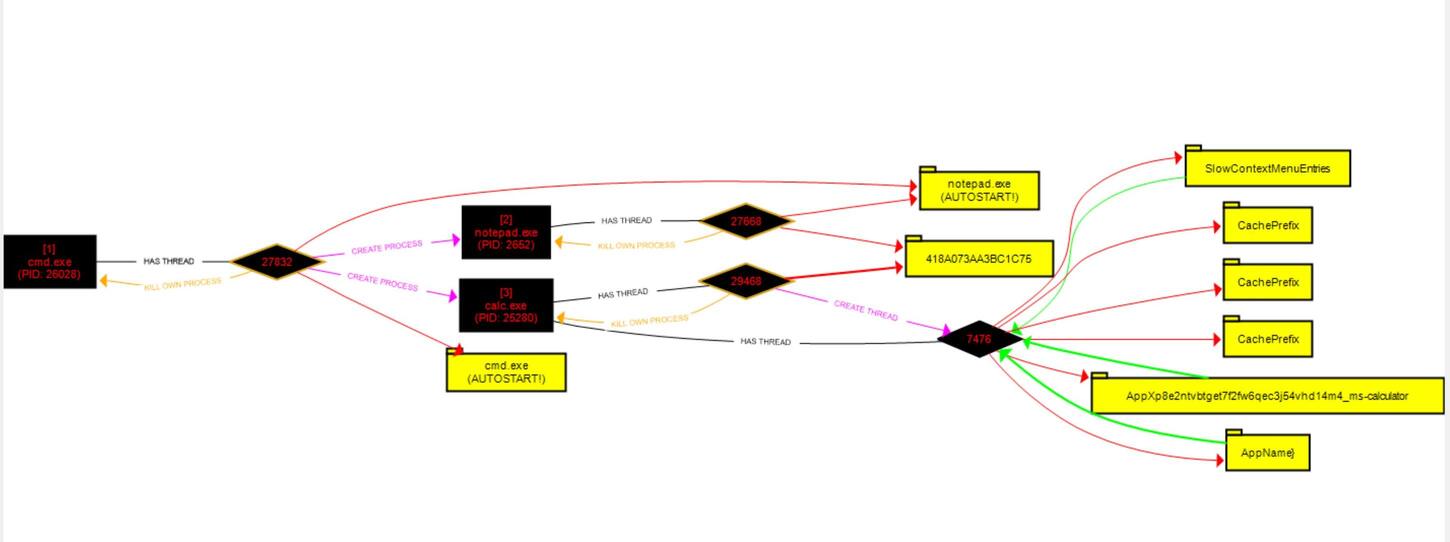

ProcD

تسمح لك هذه الأداة بإخراج البيانات من Process hacker بصيغة csv ثم عرضها لك على هيئة تمثيل رسومي. عوضا عن أن تهدر وقتك في سرد الـ Process الآن أنت قادر على تحليلها في هيئة رسم تخطيطي مرئي.

أيضا يقبل ملفات بصيغة pcap المستخرجة من برنامج wiershark.

Wiershark

أنا أخبرك أنك لن تستغني عن هذه الأداة في مجال الأمن السيبراني عموما ومن المحتمل أنك سمعت عنها. فهي تسمح لك بالتقاط وتحليل البروتكولات جميعا (وليس http/https فقط كFiddler) التي تحدث عند الاتصال بأي شبكة. والتحليل هنا هو تحليل عميق لجميع طبقات الـ OSI Model بالتفصيل. الأداة متوفرة على كل أنظمة التشغيل.

رابعا: الأدوات المستخدمة في الـ Advanced dynamic analysis

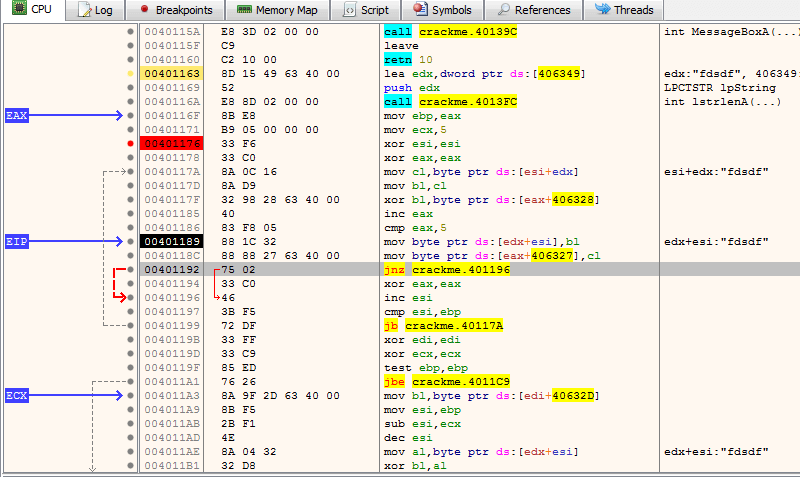

X64dbg

هذه الأداة مخصصة للـ Debugging فيمكنك أن تحلل الـ Malware في الـ real-time وتوقفة عند أماكن معينه (Breakpoints) لترى كيف سيتفاعل مع تعديلاتك؟ فأنت تركز على functions محدده وأهم ال API وليس جميع الكود. وهناك أيضا أداة شبيها بها وهي ollydbg.

الــخــاتــمــة

لقد ذكرنا 14 أداه في تحليل للـ Malwares وبالتحديد للـ Exexuatble files. في المقاله القادمة سنتعرف على الأدوات المستخدمه في تحليل الـ PDF , DOCX والـ Documents بشكل عام.

لا نتوقع منك أن تتقن هذه الأدوات في الحال! من الطبيعي أن تستغرق وقتا في تعلمها.

والان اخبرنا هل تعرف أي أداه ربما تكون مغمورة ولكن عند استعمالك لها كانت فعاله وجيدة؟

الـمـصـادر

EraDev

EraDev Ghoster-X

Ghoster-X